多くの企業サイトには専任のセキュリティ担当者がおらず、サイトセキュリティへの意識が低いため、ハッキングされてサイトが他のサイトにリダイレクトされた場合、どのように解決すればよいでしょうか?Naibaは、サイトがハッキングされた後の基本的な調査方法を共有します。 私たちのサイトはほぼ毎日、悪意のあるクローラーの攻撃を受けていますが、ハッキングされていないため気づかないだけです。万が一サイトがハッキングされても慌てず、以下の手順に従って段階的に調査・解決してください。

ステップ1:ホスティングサービスプロバイダーに支援を依頼

例えば、外国貿易関係者がよく使用する

SiteGround、またはBluehostなど、プランにはマルウェアスキャンなどのセキュリティ項目が含まれています。 直接チケットを送ってカスタマーサポートに助けを求めることができます。 購入したサービスにこの項目が含まれていない場合は、自分で調査するしかありません。

ステップ2:サーバーファイルの確認

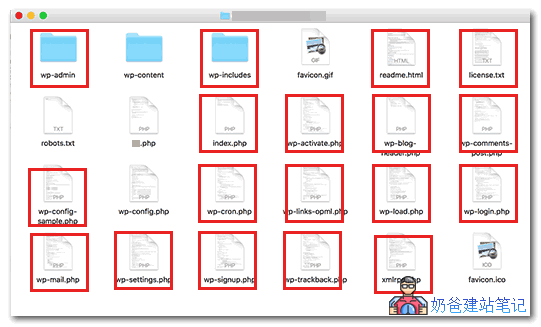

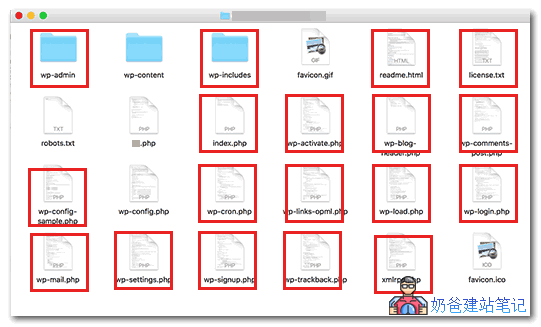

サーバーにログインし、ウェブサイトディレクトリに不明なファイルやフォルダがないか確認します。通常、名前が乱雑なファイルは非常に疑わしいです。 ファイルの作成時間に基づいて判断することもできます。最近サーバーにファイルをアップロードしていない場合、最も新しい時間のファイルは非常に疑わしいです。 最も確実な方法は、経験豊富な技術者に分析を依頼することです。見つからない場合は、WordPressのデフォルトディレクトリリストと比較して簡単な判断を行うことができます(ただし、どのファイルが通常のプラグインによって生成されたものか判断できない可能性があります)。

上の図の赤い四角で囲まれた部分はWordPressのコアファイルです。 wp-contentフォルダ内には、テーマやプラグインなど、サイトでアップロードされたいくつかのフォルダがあります。 wp-config.phpは、サイトのインストール時に生成される設定ファイルです。

ステップ3:WordPressの再インストール

まずウェブサイトをバックアップし、その後WordPressを再インストールすることができます。注意点として、再インストール時には、アップロードされた画像ファイルを除き、他のファイルはすべてウェブサイトサーバーに再アップロードしないでください。ThemeとPluginは公式サイトからファイルをダウンロードした後にアップロードし、PluginやThemeに悪意のあるコードが含まれている可能性があり、自分自身が気づかないことを避けてください。

ステップ4:セキュリティPluginのインストール

この時点では通常、マルウェアファイルはすでに存在しませんが、悪意のあるコードがあなたのPost内に隠れている可能性を避けるため、いくつかのセキュリティソフトウェアをインストールして問題を解決することができます。関連記事:

以上の作業を完了した後、もしあなたのサイトが特に厄介なハッキング被害に遭っていなければ、マルウェアファイルは既に削除されているはずです。次に、サーバーのセキュリティ機能を適切に設定する必要があります。例えば、複雑なサーバーパスワードの設定、サーバーOSやコンポーネントのアップグレード、サイトのバージョンやPluginのアップグレードなどです。WordPressセキュリティに関する詳細は、

対応する特集。

上の図の赤い四角で囲まれた部分はWordPressのコアファイルです。 wp-contentフォルダ内には、テーマやプラグインなど、サイトでアップロードされたいくつかのフォルダがあります。 wp-config.phpは、サイトのインストール時に生成される設定ファイルです。

上の図の赤い四角で囲まれた部分はWordPressのコアファイルです。 wp-contentフォルダ内には、テーマやプラグインなど、サイトでアップロードされたいくつかのフォルダがあります。 wp-config.phpは、サイトのインストール時に生成される設定ファイルです。

コメントは閉鎖されました

この記事のコメント機能は閉鎖されています。ご質問がある場合は、他の方法でお問い合わせください。